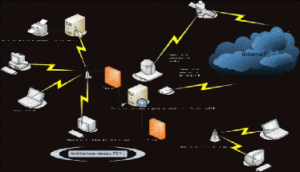

Le système de réseautage est de plus en plus utilisé par les entreprises de nos jours. En effet, elles optent de plus en plus pour le cloud computing ainsi que les objets connectés. La raison de cet engouement est simple. Ces technologies rendent plus efficaces les travaux à effectuer et plus performants, le personnel. Toutefois, avec ce système, les entreprises sont également au devant d’un plus grand nombre de risques sur la sécurité des données et des appareils. Il est donc, nécessaire d’être vigilent et de connaitre ces quelques conseils pour sécuriser le système.

Les impératifs dans le système de sécurité

Même si le système d’information est mis en réseau, la première chose qu’un responsable doit avoir en tête, c’est d’éviter de partager à tout le monde les données sensibles et stratégiques. Ce sont les premières informations que les cybercriminels vont toucher. Pour éviter les soucis, il sera nécessaire de faire appel à un spécialiste de Cyber SOC qui pourra définir des solutions qui permettent de gérer et de sécuriser les données sensibles. Ce dernier sera aussi capable de déterminer les objectifs des malintentionnés et de définir à l’avance, des solutions de protection appropriées. Ensuite, il faut penser à mettre en place un système de SIEM ou security information and event management. Il va permettre de signaler les différentes alertes sécurité afin de les exploiter efficacement. Tous les fonctionnements anormaux constatés sur le réseau vont ainsi, être détectés à temps et traités dans les moindres détails pour ensuite, pouvoir planifier des actions qui permettent de les contrer dans le futur ou d’anticiper d’autres désagréments qui peuvent survenir.

Même si le système d’information est mis en réseau, la première chose qu’un responsable doit avoir en tête, c’est d’éviter de partager à tout le monde les données sensibles et stratégiques. Ce sont les premières informations que les cybercriminels vont toucher. Pour éviter les soucis, il sera nécessaire de faire appel à un spécialiste de Cyber SOC qui pourra définir des solutions qui permettent de gérer et de sécuriser les données sensibles. Ce dernier sera aussi capable de déterminer les objectifs des malintentionnés et de définir à l’avance, des solutions de protection appropriées. Ensuite, il faut penser à mettre en place un système de SIEM ou security information and event management. Il va permettre de signaler les différentes alertes sécurité afin de les exploiter efficacement. Tous les fonctionnements anormaux constatés sur le réseau vont ainsi, être détectés à temps et traités dans les moindres détails pour ensuite, pouvoir planifier des actions qui permettent de les contrer dans le futur ou d’anticiper d’autres désagréments qui peuvent survenir.

Les autres principes à adopter

Pour la sécurité du réseau et de l’entreprise, avant l’installation du système de réseau, il est important de définir des infrastructures qui répondent aux besoins de l’organisation. Dans ce cas, il est recommandé de disposer d’un WAN qui ne sera pas accessible de manière publique, mais par contre, on pourrait y apporter des fonctionnalités de partage, contrôlées par l’entreprise. Concernant le Cloud, l’entreprise doit faire en sorte de bien protéger son accès et tout le système. Tout le système de sécurité doit être ainsi, cohérent et adapté à l’infrastructure digitale qui s’y connecte. Au niveau du Cloud, un système de sécurité optimal devra également être présent et suffisamment efficace pour permettre le blocage des virus et applications néfastes qui tenteraient de détériorer les infrastructures et les appareils digitaux.